Как избежать мошенничества в криптовалюте в 2025: Комплексное руководство

Криптовалютный рынок, несмотря на свой потенциал и инновационность, остается плодородной почвой для мошеннических схем. 2025 год, с его ожидаемыми технологическими достижениями и регуляторными изменениями, не станет исключением. Умные мошенники будут адаптироваться, используя новые технологии и психологические уловки для обмана инвесторов. Для успешной навигации в криптомире и защиты своих активов крайне важно постоянно повышать свою осведомленность и применять надежные стратегии безопасности. Этот всеобъемлющий справочник, детализирующий различные типы крипто-мошенничества, новые векторы атак, и надежные методы защиты, даст вам знания и инструменты, необходимые для уверенной и безопасной работы с криптовалютами в 2025 году.

Раздел 1: Понимание ландшафта криптовалютных мошенничеств в 2025 году

Мошенничество с криптовалютами постоянно эволюционирует, а 2025 год, скорее всего, станет свидетелем новых, более сложных и изощренных схем. Понимание этих развивающихся угроз является первым шагом к их предотвращению.

1.1. Развитие тактики мошенничества:

Традиционные методы мошенничества, такие как фишинг и схемы Понци, по-прежнему будут использоваться, но они будут адаптированы к новым технологиям и настроениям рынка. Ожидайте увидеть:

* *Deepfake-мошенничество*: Использование искусственного интеллекта для создания реалистичных поддельных видеороликов, изображающих известных деятелей криптоиндустрии, рекламирующих мошеннические проекты или дающих вводящие в заблуждение инвестиционные советы. Обнаружение этих deepfake-роликов станет все более сложной задачей, поэтому для проверки информации необходимо полагаться на другие независимые источники.

* *Мошенничество с использованием искусственного интеллекта (ИИ)*: Мошенники будут использовать ИИ для создания убедительных чат-ботов или виртуальных помощников, которые будут выдавать себя за представителей законных крипто-компаний или торговых платформ. Эти ИИ-боты могут убедить жертв раскрыть личную информацию, отправить средства или инвестировать в мошеннические схемы.

* *Квантовое мошенничество*: С развитием квантовых компьютеров появляется риск использования их для взлома криптографических алгоритмов, лежащих в основе блокчейнов. Хотя квантовые компьютеры, способные взламывать современные криптосистемы, еще не получили широкого распространения, важно учитывать эту долгосрочную угрозу и следить за разработками в области криптографии с квантовой устойчивостью.

* *Мошенничество, связанное с NFT*: Рынок невзаимозаменяемых токенов (NFT) будет по-прежнему привлекать мошенников. Ожидайте увидеть поддельные NFT, схемы откачки и сброса (pump-and-dump), кражу интеллектуальной собственности и фишинговые атаки, нацеленные на владельцев NFT.

* *Мошенничество с DeFi (децентрализованные финансы)*: Рост DeFi предоставит новые возможности для мошенничества. Мошенники могут создавать поддельные DeFi-протоколы, использовать недостатки смарт-контрактов или манипулировать ценами на токены для обмана инвесторов.

* *Мошенничество, связанное с метавселенной*: С развитием метавселенных, мошенники будут использовать виртуальные миры для обмана пользователей. Это может включать в себя продажу виртуальной недвижимости или активов, которые не существуют, запуск мошеннических игр "играй, чтобы заработать" (play-to-earn) или выдачу себя за представителей законных метавселенных-проектов.

* *Усиленные SIM-своп атаки*: Мошенники, манипулируя операторами мобильной связи, получат контроль над вашим номером телефона, чтобы перехватывать SMS-коды двухфакторной аутентификации (2FA) и получать доступ к вашим крипто-аккаунтам. Ожидайте, что эти атаки станут более сложными и целенаправленными.

* *Социальная инженерия, направленная на эмоции*: Мошенники будут использовать передовые методы социальной инженерии для манипулирования вашими эмоциями, такими как страх, жадность или отчаяние, чтобы заставить вас принимать поспешные и необоснованные решения. Это может включать в себя создание срочных ситуаций, обещание нереалистичной прибыли или игру на ваших опасениях по поводу упущенной выгоды (FOMO).1.2. Новые векторы атак:

В 2025 году мошенники будут использовать новые технологии и платформы для атак на жертв. К ним относятся:

* *Атаки на инфраструктуру Web3*: Мошенники будут нацелены на основные компоненты инфраструктуры Web3, такие как кошельки, расширения браузеров и DeFi-протоколы. Компрометация этих компонентов может привести к широкомасштабной краже средств.

* *Эксплойт данных, полученных от утечек*: Мошенники будут покупать или получать доступ к базам данных, содержащим личную информацию пользователей криптоплатформ, полученным в результате взлома или утечек данных. Затем они будут использовать эту информацию для целевых фишинговых атак или атак социальной инженерии.

* *Атаки на валидаторов и стейкеров*: В сетях Proof-of-Stake (PoS) мошенники могут пытаться атаковать валидаторов или стейкеров, чтобы получить контроль над сетью или украсть их средства. Это может включать в себя атаки типа "отказ в обслуживании" (DDoS), атаки Sybil или сговор для манипулирования блокчейном.

* *Фишинговые атаки, нацеленные на аппаратные кошельки*: Мошенники будут разрабатывать сложные фишинговые атаки, чтобы обманом заставить пользователей раскрыть seed-фразы или PIN-коды своих аппаратных кошельков. Эти атаки могут включать поддельные веб-сайты, электронные письма или SMS-сообщения, которые выглядят как законные запросы от производителей аппаратных кошельков.

* *Атаки, использующие уязвимости в смарт-контрактах*: Смарт-контракты являются основой многих DeFi-приложений, но они также могут быть уязвимы для атак. Мошенники будут искать и использовать уязвимости в смарт-контрактах для кражи средств или манипулирования протоколом.1.3. Психологические манипуляции и социальная инженерия:

Мошенники все чаще используют психологические манипуляции и методы социальной инженерии для обмана своих жертв. Они будут играть на ваших эмоциях, таких как страх, жадность, отчаяние или доверие, чтобы заставить вас принимать необдуманные решения.

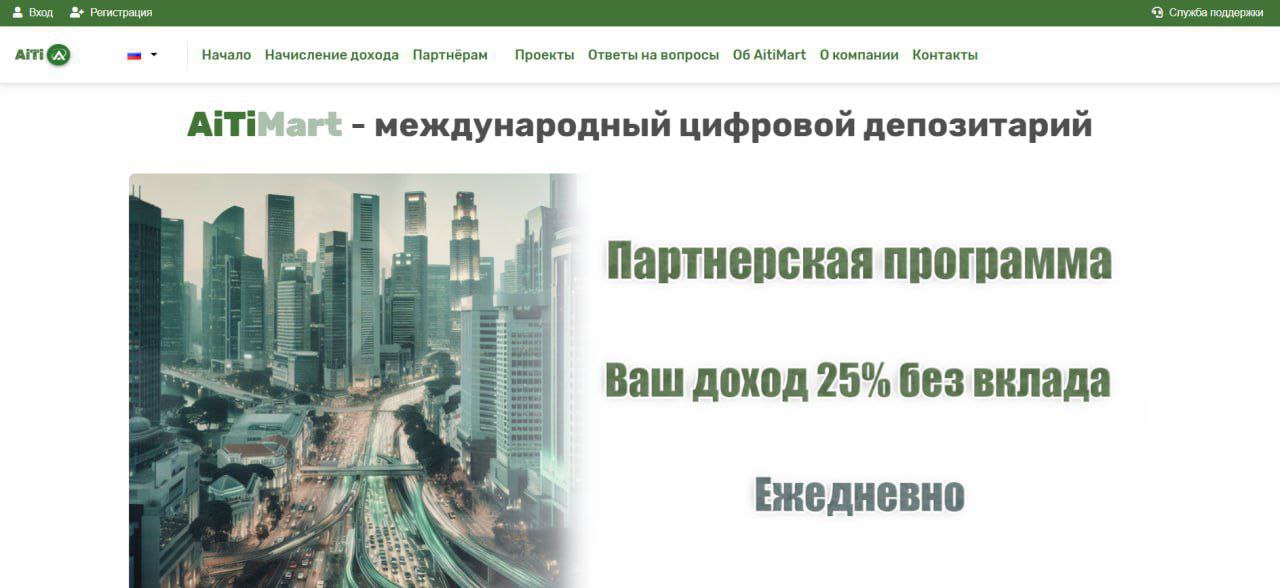

* *Схемы "быстрого обогащения"*: Обещание нереалистичной прибыли или гарантированной прибыли по-прежнему будет популярной тактикой. Мошенники могут представлять себя как экспертов или инсайдеров, обладающих секретной информацией, которая позволит вам быстро заработать.

* *Тактика запугивания и принуждения*: Мошенники могут использовать тактику запугивания или принуждения, чтобы заставить вас отправить средства или раскрыть личную информацию. Они могут угрожать вам юридическими действиями, раскрытием вашей личной информации или нанесением вреда вашей репутации.

* *Персонализированные фишинговые атаки*: Используя информацию, полученную из утечек данных или социальных сетей, мошенники могут создавать очень персонализированные фишинговые атаки, которые выглядят чрезвычайно убедительными. Эти атаки могут ссылаться на знакомых вам людей, места или события, чтобы завоевать ваше доверие.

* *Манипуляции с социальными сетями*: Мошенники будут использовать социальные сети для распространения ложной информации, создания искусственной шумихи вокруг мошеннических проектов или выдачи себя за влиятельных лиц в криптоиндустрии. Они могут использовать ботов или поддельные аккаунты для усиления своих сообщений и создания иллюзии популярности.

* *Эмоциональный шантаж*: Мошенники могут использовать эмоциональный шантаж, чтобы манипулировать своими жертвами. Они могут утверждать, что находятся в тяжелой ситуации и нуждаются в вашей помощи, или они могут притвориться влюбленными в вас, чтобы завоевать ваше доверие и заставить вас отправить им деньги.Раздел 2: Распространенные типы мошенничества с криптовалютой в 2025 году

Хотя тактика мошенничества постоянно меняется, существуют определенные типы схем, которые, вероятно, останутся распространенными в 2025 году. Важно знать эти схемы, чтобы распознавать их и избегать их.

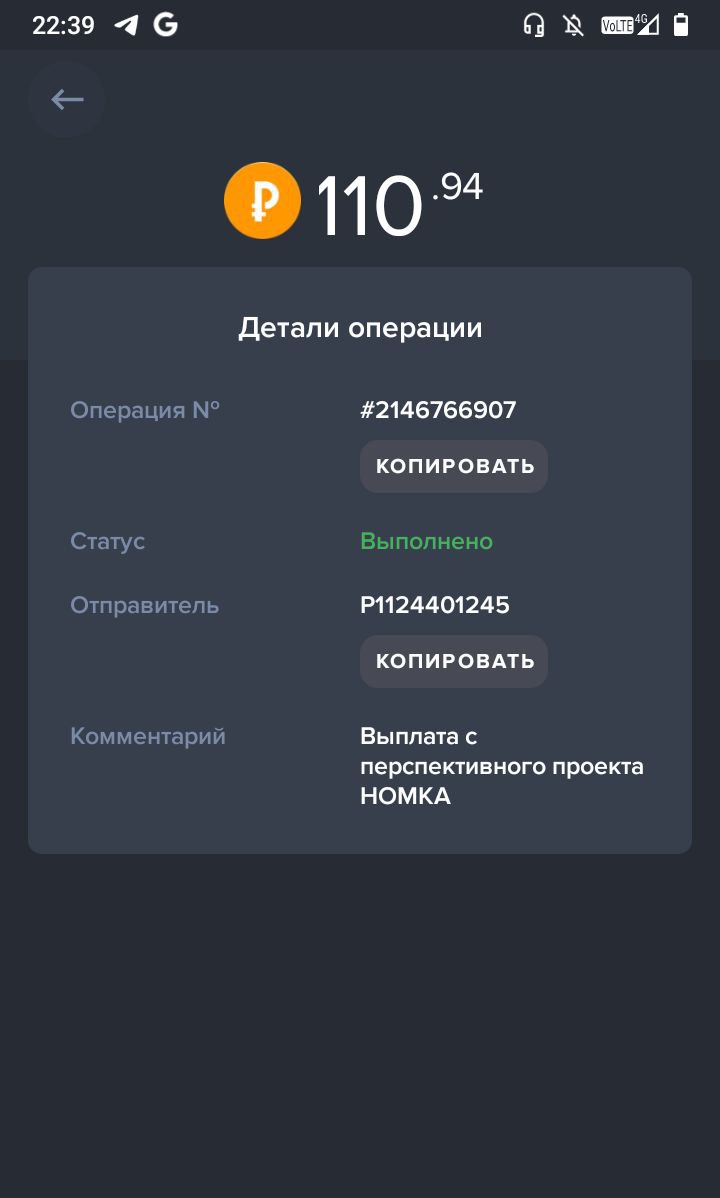

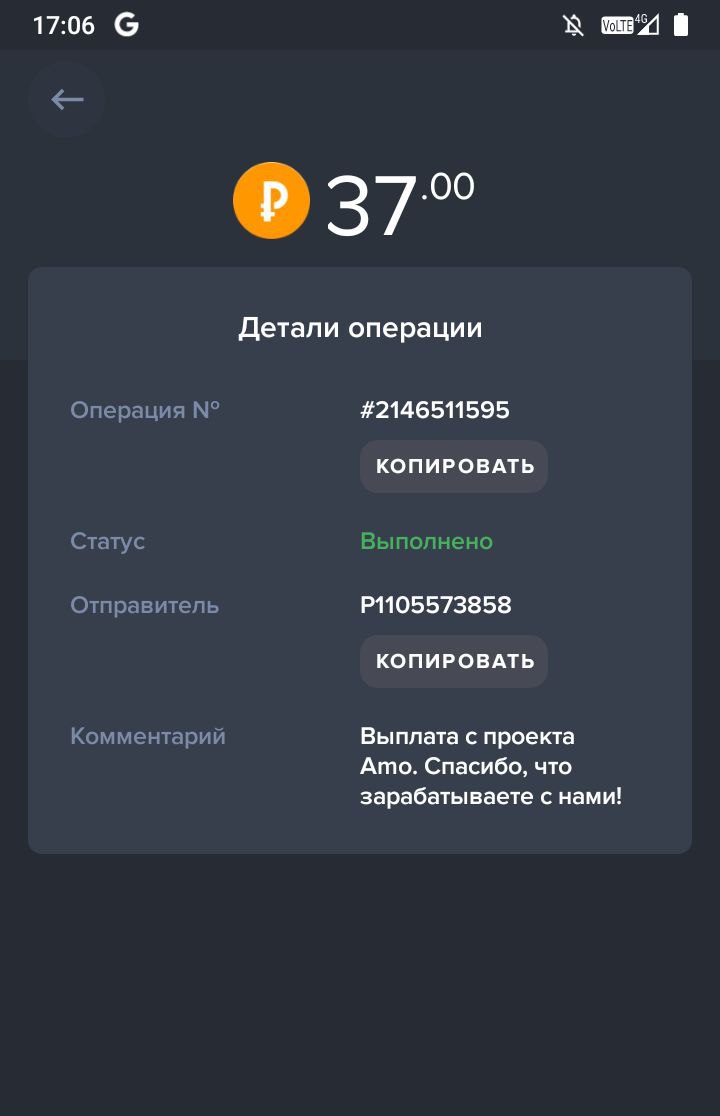

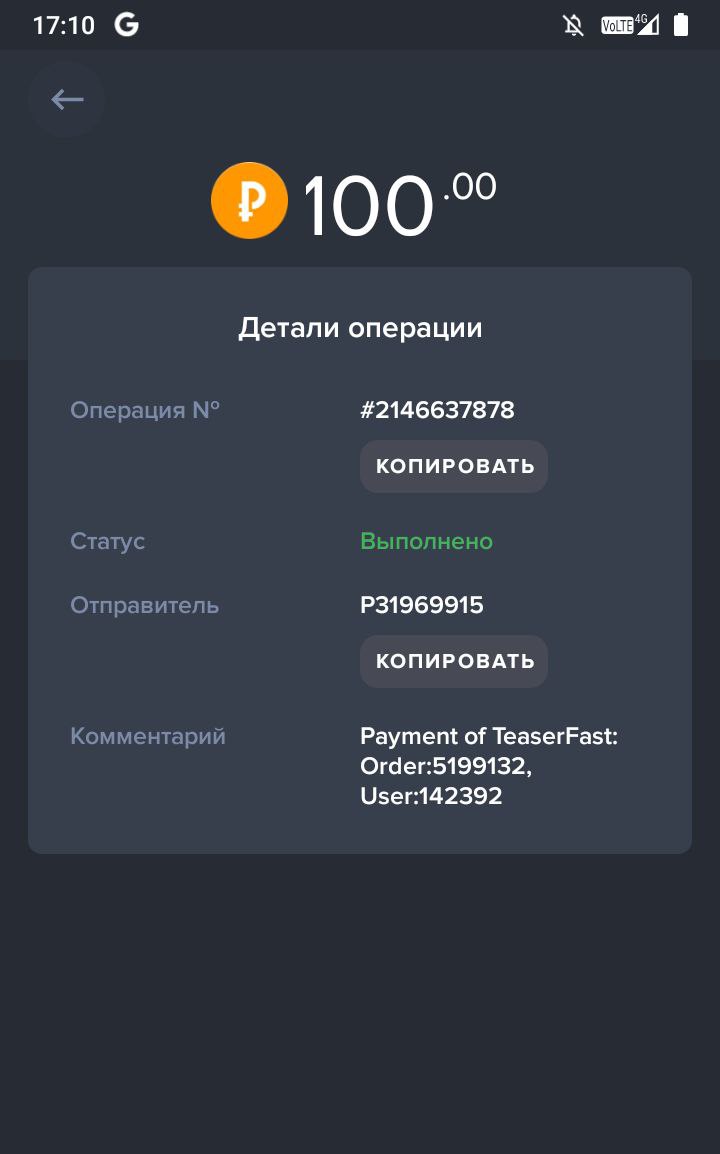

2.1. Схемы Понци и пирамиды:

Эти схемы работают за счет привлечения новых инвесторов и использования их денег для выплаты прибыли более ранним инвесторам. В конечном итоге схема рушится, когда становится невозможно привлекать достаточно новых инвесторов для поддержания выплат.

* *Признаки схемы Понци*:

* Гарантированная высокая прибыль с небольшим или отсутствующим риском.

* Постоянные выплаты, независимо от рыночных условий.

* Сложная или непрозрачная инвестиционная стратегия.

* Давление на привлечение новых инвесторов.

* Отсутствие зарегистрированной компании или лицензии на инвестиционную деятельность.

* *Предотвращение схем Понци*:

* Будьте скептичны к любым инвестициям, обещающим гарантированную высокую прибыль.

* Проведите собственное исследование компании или проекта, прежде чем инвестировать.

* Убедитесь, что компания зарегистрирована и имеет лицензию на инвестиционную деятельность.

* Не поддавайтесь давлению на привлечение новых инвесторов.

* Не инвестируйте больше, чем вы можете позволить себе потерять.2.2. Фишинговые атаки:

Фишинговые атаки — это попытки обманом заставить вас раскрыть личную информацию, такую как ваши учетные данные для входа в систему, seed-фразы или ключи API. Мошенники могут использовать поддельные веб-сайты, электронные письма или SMS-сообщения, которые выглядят как законные запросы от крипто-компаний или платформ.

* *Признаки фишинговых атак*:

* Неожиданные электронные письма, SMS-сообщения или сообщения в социальных сетях с просьбой перейти по ссылке или предоставить личную информацию.

* Веб-сайты, которые выглядят подозрительно или содержат грамматические ошибки.

* Запросы на личную информацию, которую вы никогда не предоставили бы законным организациям.

* Чувство срочности или давления, чтобы действовать немедленно.

* *Предотвращение фишинговых атак*:

* Будьте осторожны с любыми неожиданными сообщениями с просьбой перейти по ссылке или предоставить личную информацию.

* Всегда проверяйте URL-адрес веб-сайта, прежде чем вводить какие-либо данные.

* Включите двухфакторную аутентификацию (2FA) на всех своих крипто-аккаунтах.

* Никогда не делитесь своей seed-фразой или личными ключами с кем-либо.

* Используйте менеджер паролей для создания и хранения надежных паролей.

* Включите антифишинговую защиту в своем браузере.

* Будьте в курсе последних фишинговых атак и тактик.2.3. Схемы «откачки и сброса» (Pump and Dump):

В этих схемах группа мошенников искусственно завышает цену токена или криптовалюты, распространяя ложную информацию или создавая шумиху. Когда цена достигает определенного уровня, мошенники продают свои активы с прибылью, оставляя других инвесторов с обесценившимися активами.

* *Признаки схем "откачки и сброса"*:

* Резкий и необоснованный рост цены токена или криптовалюты.

* Массовое распространение позитивных новостей или слухов о проекте.

* Давление на покупку токена или криптовалюты, пока не стало слишком поздно.

* Отсутствие фундаментальных основ или реальной полезности проекта.

* Большой объем торгов, сопровождающийся резким падением цены.

* *Предотвращение схем "откачки и сброса"*:

* Будьте осторожны с любыми токенами или криптовалютами, которые переживают резкий и необоснованный рост цены.

* Проведите собственное исследование проекта, прежде чем инвестировать.

* Обратите внимание на фундаментальные основы и реальную полезность проекта.

* Не поддавайтесь давлению на покупку токена или криптовалюты, пока не стало слишком поздно.

* Не инвестируйте больше, чем вы можете позволить себе потерять.

* Используйте инструменты для анализа объема торгов и выявления подозрительной активности.2.4. Мошенничество с раздачами (Airdrop):

Мошенники проводят поддельные раздачи токенов, чтобы собрать личную информацию или обманом заставить пользователей отправить им криптовалюту. Пользователям может быть предложено перейти по ссылке, подключить свой кошелек или отправить небольшое количество криптовалюты, чтобы получить бесплатные токены.

* *Признаки мошенничества с раздачами*:

* Неожиданное предложение получить бесплатные токены.

* Запрос на личную информацию, такую как ваша seed-фраза или личные ключи.

* Запрос на отправку криптовалюты для получения бесплатных токенов.

* Веб-сайт или сообщение, содержащие грамматические ошибки или подозрительные ссылки.

* *Предотвращение мошенничества с раздачами*:

* Будьте осторожны с любыми неожиданными предложениями получить бесплатные токены.

* Никогда не делитесь своей seed-фразой или личными ключами с кем-либо.

* Не отправляйте криптовалюту для получения бесплатных токенов.

* Всегда проверяйте законность раздачи на официальном веб-сайте проекта или в социальных сетях.

* Используйте новый или "горячий" кошелек для участия в раздачах, чтобы минимизировать риск компрометации вашего основного кошелька.2.5. Мошенничество с инвестициями в ICO/IEO/IDO:

Мошенники запускают поддельные initial coin offerings (ICO), initial exchange offerings (IEO) или initial DEX offerings (IDO) для сбора средств на проекты, которые не существуют или являются мошенническими.

* *Признаки мошенничества с инвестициями в ICO/IEO/IDO*:

* Белые книги или веб-сайты, содержащие грамматические ошибки или неясные объяснения проекта.

* Команда, состоящая из анонимных или подозрительных лиц.

* Гарантированная высокая прибыль с небольшим или отсутствующим риском.

* Давление на инвестиции до того, как закончится продажа токенов.

* Отсутствие прозрачности или подотчетности со стороны команды проекта.

* *Предотвращение мошенничества с инвестициями в ICO/IEO/IDO*:

* Проведите собственное исследование проекта, прежде чем инвестировать.

* Внимательно прочитайте белую книгу и ознакомьтесь с командой проекта.

* Обратите внимание на реальную полезность и потенциал проекта.

* Не поддавайтесь давлению на инвестиции до того, как закончится продажа токенов.

* Не инвестируйте больше, чем вы можете позволить себе потерять.

* Проверьте наличие аудитов смарт-контрактов и убедитесь в их безопасности.2.6. Мошенничество с техподдержкой:

Мошенники выдают себя за представителей техподдержки крипто-компаний или платформ. Они могут связаться с вами по телефону, электронной почте или в социальных сетях и предложить помощь с решением проблемы. Однако их цель — обманом заставить вас раскрыть личную информацию или отправить им криптовалюту.

* *Признаки мошенничества с техподдержкой*:

* Неожиданный контакт от техподдержки.

* Запрос на личную информацию, такую как ваша seed-фраза или личные ключи.

* Запрос на удаленный доступ к вашему компьютеру или устройству.

* Запрос на отправку криптовалюты для решения проблемы.

* *Предотвращение мошенничества с техподдержкой*:

* Будьте осторожны с любыми неожиданными контактами от техподдержки.

* Никогда не делитесь своей seed-фразой или личными ключами с кем-либо.

* Не предоставляйте удаленный доступ к своему компьютеру или устройству незнакомцам.

* Не отправляйте криптовалюту для решения проблемы.

* Всегда проверяйте законность запроса техподдержки, связавшись с компанией или платформой напрямую через их официальные каналы связи.2.7. Романтическое мошенничество:

Мошенники создают поддельные профили в социальных сетях или на сайтах знакомств, чтобы установить отношения с жертвами. Как только они завоевывают доверие жертвы, они просят их отправить им криптовалюту, часто под предлогом инвестиций, неотложных нужд или оплаты проезда.

* *Признаки романтического мошенничества*:

* Быстрое развитие отношений с незнакомцем в Интернете.

* Отказ от личной встречи или видеозвонков.

* Просьбы о деньгах или криптовалюте под различными предлогами.

* Несоответствия в истории или личности человека.

* *Предотвращение романтического мошенничества*:

* Будьте осторожны с людьми, которых вы встречаете в Интернете.

* Проведите собственное исследование, чтобы проверить личность человека.

* Не отправляйте деньги или криптовалюту людям, которых вы не знаете лично.

* Будьте особенно осторожны, если человек просит вас о деньгах или криптовалюте вскоре после установления отношений.

* Обращайтесь за советом к друзьям или родственникам, если у вас есть какие-либо подозрения.2.8. Поддельные приложения для криптовалют:

Мошенники создают поддельные мобильные приложения, которые выдают себя за законные крипто-кошельки, биржи или инвестиционные платформы. Эти приложения могут красть ваши учетные данные для входа в систему, seed-фразы или личные ключи, а также отправлять средства на адреса, контролируемые мошенниками.

* *Признаки поддельных приложений для криптовалют*:

* Приложение выглядит подозрительно или содержит грамматические ошибки.

* Приложение запрашивает разрешения, которые не требуются для его работы.

* Приложение скачано из неофициального источника или стороннего магазина приложений.

* Приложение имеет низкие рейтинги или негативные отзывы.

* *Предотвращение поддельных приложений для криптовалют*:

* Загружайте приложения для криптовалют только из официальных магазинов приложений, таких как App Store (iOS) или Google Play Store (Android).

* Проверьте репутацию разработчика приложения и ознакомьтесь с отзывами пользователей.

* Обратите внимание на разрешения, которые запрашивает приложение, и убедитесь, что они соответствуют его функциональности.

* Используйте антивирусное программное обеспечение на своем мобильном устройстве для обнаружения и удаления вредоносных приложений.

* Будьте осторожны с приложениями, которые обещают слишком хорошую, чтобы быть правдой, доходность или возможности.Раздел 3: Передовые методы обеспечения безопасности криптовалют в 2025 году

Защита ваших криптовалютных активов требует комплексного подхода, сочетающего в себе технические меры безопасности, привычки безопасного поведения и постоянное обучение.

3.1. Использование аппаратных кошельков:

Аппаратные кошельки — это физические устройства, которые хранят ваши личные ключи в автономном режиме, обеспечивая максимальную безопасность. Они считаются наиболее безопасным способом хранения криптовалюты.

* *Преимущества аппаратных кошельков*:

* Хранение личных ключей в автономном режиме, защищая их от онлайн-атак.

* Невосприимчивость к вирусам и вредоносному ПО.

* Требование физического подтверждения транзакций, предотвращающее несанкционированные переводы.

* Совместимость с различными криптовалютами.

* *Лучшие практики использования аппаратных кошельков*:

* Покупайте аппаратные кошельки только у официальных продавцов.

* Установите надежный PIN-код и храните его в безопасном месте.

* Запишите seed-фразу восстановления и храните ее в нескольких безопасных местах, отдельно от аппаратного кошелька.

* Регулярно обновляйте прошивку аппаратного кошелька.

* Не делитесь своей seed-фразой восстановления с кем-либо.

* Используйте надежный и защищенный компьютер для подключения аппаратного кошелька.

* Всегда проверяйте адрес получателя на экране аппаратного кошелька перед подтверждением транзакции.3.2. Включение двухфакторной аутентификации (2FA):

2FA добавляет дополнительный уровень безопасности к вашим крипто-аккаунтам, требуя, чтобы вы предоставляли второй фактор аутентификации в дополнение к своему паролю. Это может быть код, отправленный на ваш телефон, код, сгенерированный приложением для аутентификации, или биометрические данные.

* *Типы 2FA*:

* SMS-аутентификация: код, отправленный на ваш телефон по SMS (наименее безопасный вариант из-за риска SIM-своп атак).

* Приложения для аутентификации (например, Google Authenticator, Authy): генерируют уникальные коды на вашем устройстве (более безопасный вариант, чем SMS-аутентификация).

* Аппаратные ключи безопасности (например, YubiKey): физические устройства, которые обеспечивают наиболее безопасный тип 2FA.

* *Лучшие практики использования 2FA*:

* Включите 2FA на всех своих крипто-аккаунтах.

* Используйте приложение для аутентификации или аппаратный ключ безопасности вместо SMS-аутентификации.

* Сохраните коды восстановления, предоставленные сервисом 2FA, в безопасном месте.

* Будьте осторожны с фишинговыми атаками, нацеленными на ваши коды 2FA.3.3. Использование надежных и уникальных паролей:

Использование надежных и уникальных паролей для всех ваших крипто-аккаунтов имеет важное значение для предотвращения несанкционированного доступа.

* *Характеристики надежных паролей*:

* Содержит не менее 12 символов.

* Включает комбинацию прописных и строчных букв, цифр и символов.

* Не содержит личную информацию, такую как ваше имя, дата рождения или адрес.

* Не является распространенным словом или фразой.

* *Использование менеджера паролей*:

* Используйте менеджер паролей, такой как LastPass, 1Password или Bitwarden, для создания и хранения надежных и уникальных паролей для всех ваших аккаунтов.

* Менеджеры паролей генерируют случайные пароли и надежно хранят их, избавляя вас от необходимости запоминать множество сложных паролей.

* Убедитесь, что ваш менеджер паролей защищен надежным мастер-паролем и двухфакторной аутентификацией.3.4. Защита от SIM-своп атак:

SIM-своп атаки позволяют мошенникам получить контроль над вашим номером телефона, перехватывая SMS-коды 2FA и получая доступ к вашим крипто-аккаунтам.

* *Стратегии защиты от SIM-своп атак*:

* Используйте приложение для аутентификации или аппаратный ключ безопасности вместо SMS-аутентификации.

* Свяжитесь со своим оператором мобильной связи и добавьте дополнительный уровень безопасности к своей учетной записи, такой как PIN-код или секретный вопрос.

* Регулярно проверяйте свою учетную запись мобильной связи на предмет несанкционированных изменений.

* Будьте осторожны с любыми неожиданными телефонными звонками или сообщениями с просьбой предоставить личную информацию.

* Подумайте об использовании отдельного номера телефона для своих крипто-аккаунтов.3.5. Использование VPN и безопасных соединений:

Использование виртуальной частной сети (VPN) и безопасных соединений (HTTPS) может помочь защитить вашу онлайн-активность от перехвата и мониторинга.

* *VPN*:

* VPN шифрует ваш интернет-трафик и направляет его через удаленный сервер, маскируя ваш IP-адрес и защищая вашу конфиденциальность.

* Используйте надежный и проверенный VPN-сервис.

* Включите VPN при подключении к общественным сетям Wi-Fi или при доступе к своим крипто-аккаунтам из стран с ограниченной свободой интернета.

* *HTTPS*:

* HTTPS - это безопасная версия протокола HTTP, которая шифрует данные, передаваемые между вашим браузером и веб-сайтом.

* Убедитесь, что веб-сайты, которые вы посещаете, используют HTTPS (в адресной строке браузера должен быть значок замка).

* Избегайте ввода личной информации на веб-сайтах, которые не используют HTTPS.3.6. Сетевая гигиена и безопасные привычки в Интернете:

Соблюдение правил сетевой гигиены и выработка безопасных привычек в Интернете имеет важное значение для защиты от мошенничества с криптовалютой.

* *Советы по сетевой гигиене*:

* Регулярно обновляйте свое программное обеспечение, включая операционную систему, браузер и антивирусное программное обеспечение.

* Избегайте перехода по подозрительным ссылкам или загрузки файлов из ненадежных источников.

* Будьте осторожны с сообщениями, которые вы публикуете в социальных сетях, и избегайте разглашения личной информации.

* Регулярно проверяйте свои учетные записи в социальных сетях на предмет несанкционированной активности.

* Установите антивирусное программное обеспечение и регулярно сканируйте свой компьютер на наличие вредоносного ПО.

* Обучите себя и свою семью распознаванию фишинговых атак и других онлайн-угроз.3.7. Использование нескольких кошельков:

Распределение ваших криптовалютных активов по нескольким кошелькам может снизить риск потери всех ваших средств в случае компрометации одного кошелька.

* *Типы кошельков*:

* Горячие кошельки (онлайн-кошельки): удобны для повседневных транзакций, но менее безопасны, чем аппаратные кошельки.

* Холодные кошельки (аппаратные кошельки или бумажные кошельки): обеспечивают максимальную безопасность, но менее удобны для повседневных транзакций.

* *Стратегия распределения средств*:

* Храните большую часть своих криптовалютных активов в холодных кошельках.

* Используйте горячий кошелек только для небольшого количества криптовалюты, необходимой для повседневных транзакций.

* Используйте разные кошельки для разных целей, например, для инвестиций, торговли и хранения NFT.3.8. Регулярный мониторинг транзакций и балансов:

Регулярный мониторинг своих крипто-транзакций и балансов может помочь вам обнаружить подозрительную активность и принять меры до того, как будет нанесен ущерб.

* *Инструменты мониторинга*:

* Используйте обозреватели блокчейнов для отслеживания транзакций и балансов своих кошельков.

* Настройте оповещения для обнаружения подозрительных транзакций или изменений баланса.

* Регулярно просматривайте историю транзакций на своих крипто-биржах и инвестиционных платформах.

* *Действия при обнаружении подозрительной активности*:

* Немедленно измените свои пароли и включите 2FA на всех своих аккаунтах.

* Переместите свои средства в более безопасный кошелек.

* Сообщите о подозрительной активности в соответствующую крипто-биржу или платформу.

* Сообщите о мошенничестве в правоохранительные органы.3.9. Образование и осведомленность:

Самая важная защита от мошенничества с криптовалютой — это образование и осведомленность. Будьте в курсе последних мошеннических схем и тактик, а также передовых методов обеспечения безопасности.

* *Ресурсы для обучения и осведомленности*:

* Подпишитесь на новостные рассылки и блоги о криптовалютах.

* Следите за экспертами по безопасности криптовалют в социальных сетях.

* Посещайте конференции и вебинары о криптовалютах и безопасности.

* Ознакомьтесь с советами по безопасности от крипто-бирж и кошельков.

* Будьте скептичны к информации, которую вы видите в Интернете, и всегда проводите собственное исследование.3.10. Использование мультиподписных кошельков:

Мультиподписные кошельки требуют, чтобы несколько сторон авторизовали транзакцию, прежде чем она будет транслирована в блокчейн. Это обеспечивает дополнительный уровень безопасности и может предотвратить кражу средств, если один из ключей будет скомпрометирован.

* *Преимущества мультиподписных кошельков*:

* Защита от внутренних угроз и мошенничества.

* Требование согласия нескольких сторон для проведения транзакций.

* Возможность использования в качестве механизма совместного управления фондами.

* *Использование мультиподписных кошельков*:

* Выберите кошелек, поддерживающий функцию мультиподписи.

* Определите количество подписей, необходимых для авторизации транзакций.

* Распределите ключи между доверенными сторонами.

* Внимательно проверяйте детали транзакции перед подписанием.Раздел 4: Правовые и регуляторные аспекты защиты от мошенничества в криптовалюте в 2025 году

Правовая и регуляторная среда, окружающая криптовалюты, постоянно развивается. В 2025 году, вероятно, будет наблюдаться усиление регулирования и правоприменения в отношении мошенничества с криптовалютой.

4.1. Растущее регулирование криптовалют:

Ожидайте, что в 2025 году правительства и регуляторы во всем мире будут продолжать разрабатывать и внедрять нормативные рамки для криптовалют. Эти правила могут повлиять на то, как вы инвестируете в криптовалюту, торгуете ею и храните ее.

* *Ключевые области регулирования*:

* Регистрация и лицензирование крипто-бирж и поставщиков услуг.

* Правила борьбы с отмыванием денег (AML) и финансированием терроризма (CFT).

* Правила защиты инвесторов.

* Налогообложение криптовалют.

* Регулирование стейблкоинов и децентрализованных финансов (DeFi).

* *Влияние регулирования на защиту от мошенничества*:

* Регулирование может помочь снизить риск мошенничества, требуя от крипто-компаний соблюдения определенных стандартов безопасности и прозрачности.

* Регулирование может облегчить правоохранительным органам расследование и преследование мошенников, связанных с криптовалютой.

* Регулирование может предоставить инвесторам больше возможностей для возмещения убытков в случае мошенничества.4.2. Усиление правоприменения в отношении мошенничества с криптовалютой:

Правоохранительные органы по всему миру уделяют все больше внимания расследованию и преследованию мошенников, связанных с криптовалютой. Ожидайте увидеть больше случаев ареста, конфискации активов и уголовных обвинений в связи с мошенничеством с криптовалютой в 2025 году.

* *Ключевые правоохранительные органы*:

* Федеральное бюро расследований (ФБР)

* Комиссия по ценным бумагам и биржам США (SEC)

* Комиссия по торговле товарными фьючерсами США (CFTC)

* Европейское полицейское управление (Европол)

* Интерпол

* *Как сообщить о мошенничестве с криптовалютой*:

* Сообщите о мошенничестве в местное отделение полиции.

* Сообщите о мошенничестве в соответствующие правоохранительные органы в вашей стране.

* Сообщите о мошенничестве в крипто-биржу или платформу, на которой произошло мошенничество.

* Обратитесь к адвокату, чтобы узнать о своих правах и возможностях возмещения убытков.4.3. Влияние DeFi регулирования на мошенничество:

Регулирование DeFi (децентрализованных финансов) остается сложной и развивающейся областью. В 2025 году регулирование DeFi может оказать значительное влияние на уровень мошенничества в этом секторе.